【安当产品应用案例100集】020- 实现PostgreSQL数据库的透明加密

PostgreSQL数据库通过实施安当TDE透明加密,保护敏感数据安全,提高合规性。TDE在不改变应用逻辑下加密数据,确保数据在存储和传输中不被篡改,对性能影响小,是确保数据库安全的理想选择。

数据库透明加密是一项重要的安全措施,尤其对于处理敏感数据的应用而言至关重要。通过实施 TDE,可以显著提高数据的安全性和合规性,保护企业和个人免受数据泄露带来的负面影响。 作为一款成熟且功能全面的关系型数据库管理系统,PostgreSQL多用于需要高性能、高可靠性以及高度可定制性的应用程序。为了进一步加强安全性,实施数据库的透明加密工作也是必不可少的。

一、何为数据库透明加密?

数据库透明加密技术(TDE)是一种用于保护数据库中存储的数据的技术,它可以在不改变应用程序逻辑的情况下对数据进行加密。这意味着在数据写入磁盘之前对其进行加密,在读取时自动解密,从而对应用程序来说是“透明”的。

二、安当TDE如何实现?

安当TDE,采用磁盘加密技术,为数据库提供了全面的数据保护。具体来说:

1. 加密存储

- TDE在数据写入磁盘前对其进行加密,在读取时自动解密,对应用程序和数据库用户透明

2. 权限控制

- 对操作系统用户进行权限控制,保护静态数据不受未经授权的访问,即使磁盘被盗或备份文件泄漏

3. 密钥管理

- 主密钥和加密密钥的管理由专门的密钥管理系统(KSP)负责,配置加密机,提升整个系统根密钥的安全性

三、采用安当TDE实现透明加密的步骤

在实现对PostgreSQL数据库的透明加密中,主要涉及以下几个步骤:

1. 部署TDE客户端

在数据库服务器上安装TDE客户端软件,通常只需简单的安装步骤即可完成。

2. 注册TDE客户端

安装完毕后,需要配置KSP服务地址及注册令牌以建立通信。注册成功后,TDE客户端便能够与KSP进行通信。

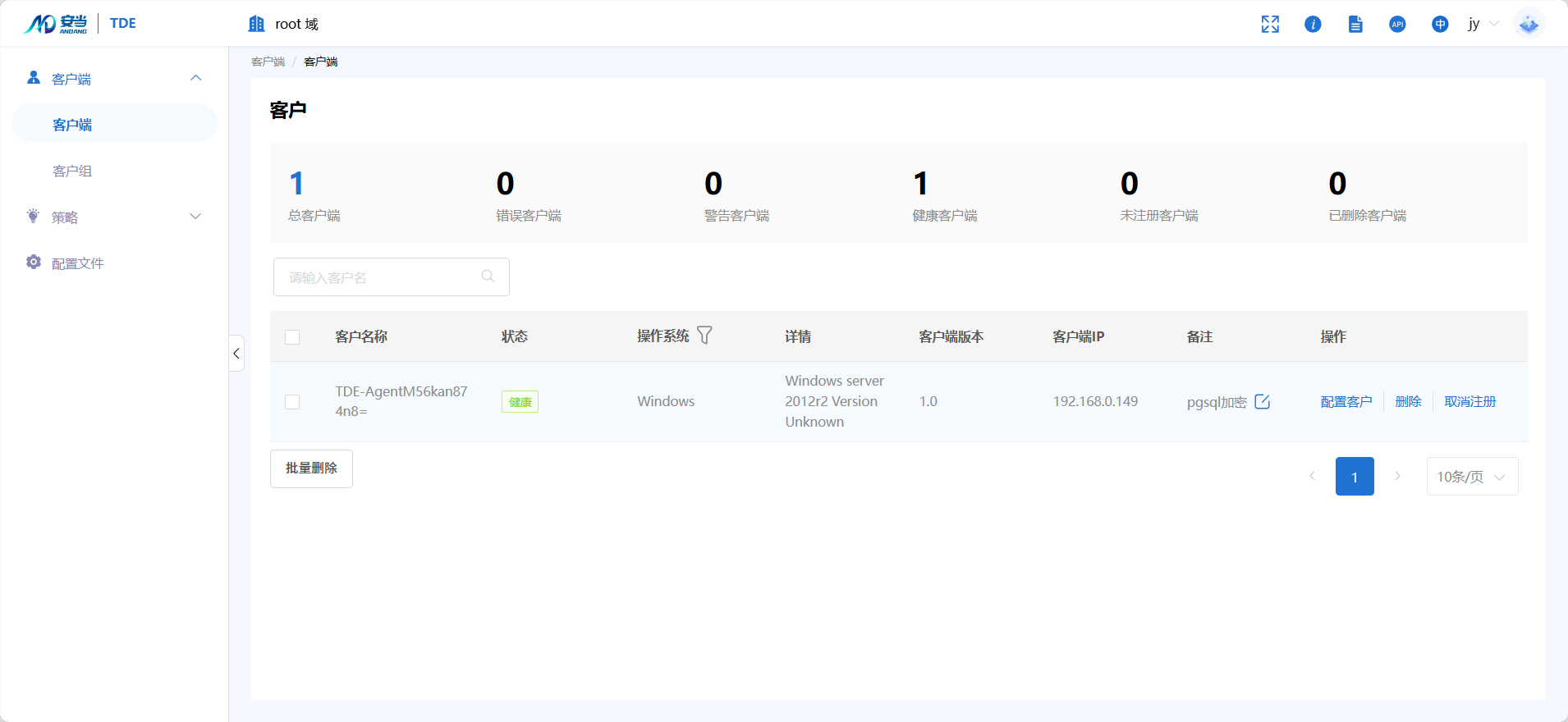

客户端注册成功:

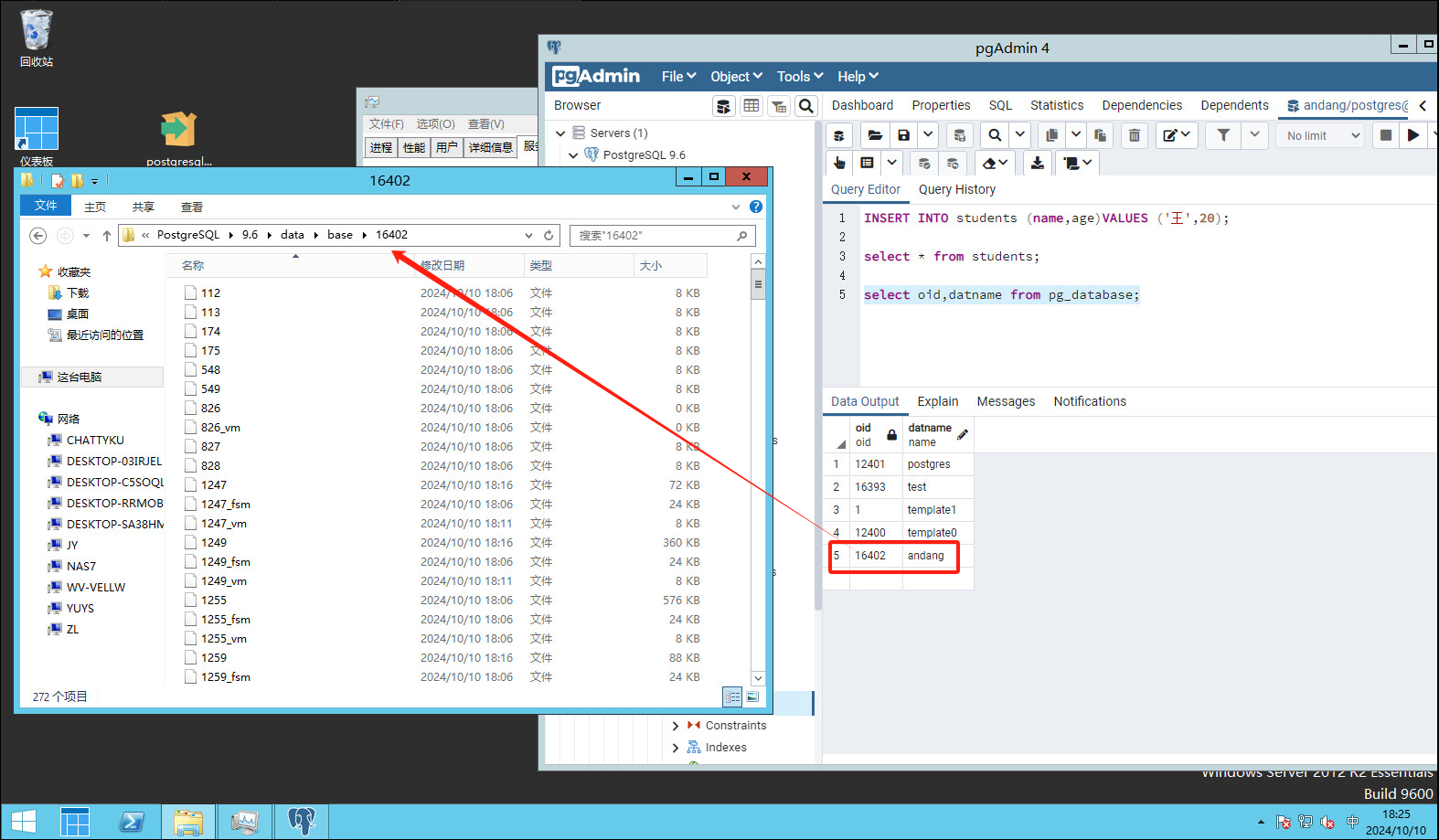

3. 确定需加密数据库和表的存储OID

PostgreSQL数据库目录,是以OID创建的,此时需要找到自定义的数据库对应的目录底下的OID文件,执行命令查询数据库的存储位置:

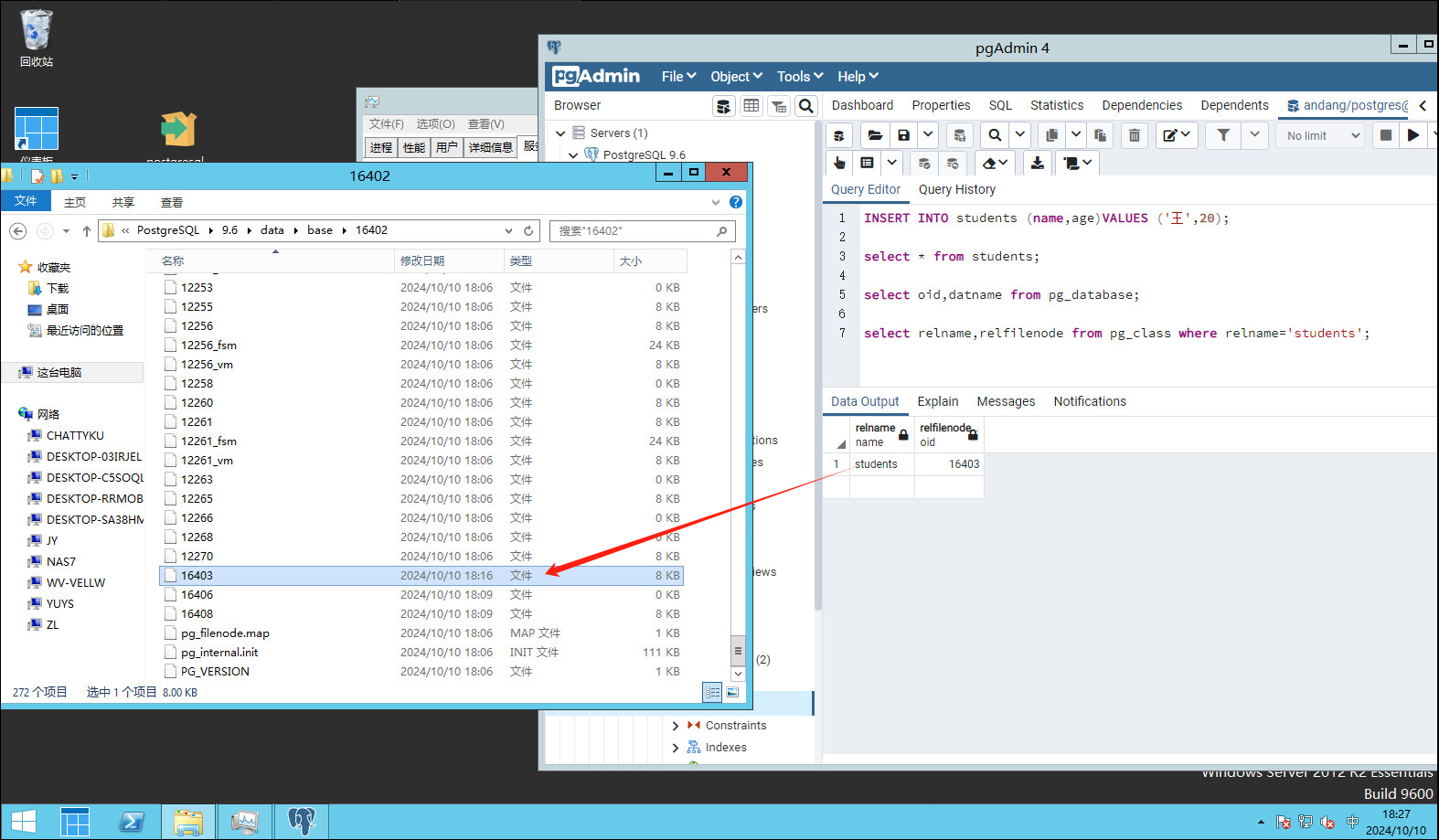

再使用命令确认我们需要加密表的存储OID:

4. 配置加密策略

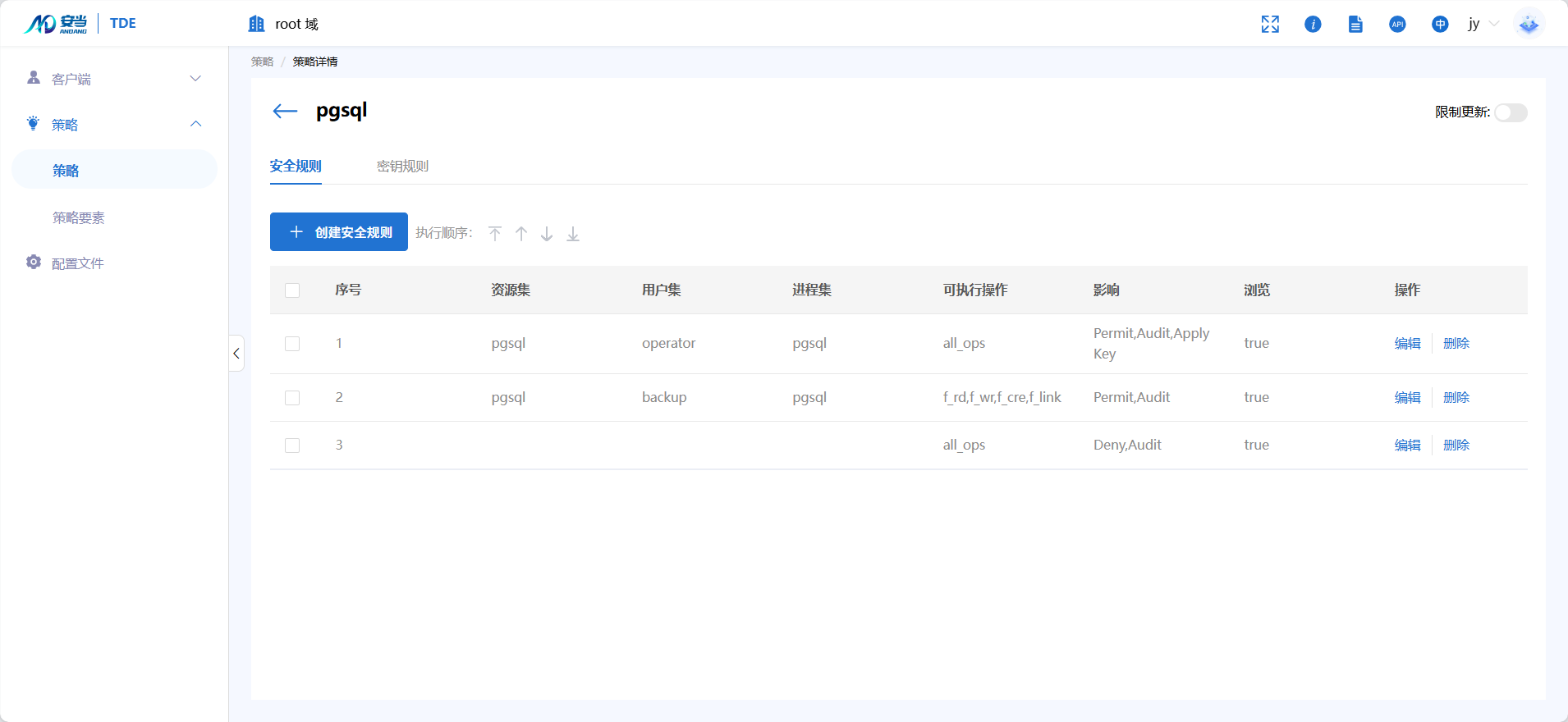

在KSP端创建自定义加密策略,包括定义资源集、用户集、进程集、安全规则以及密钥规则等元素。

- 资源集:需加密的数据资源

- 用户集:与计算机系统进行交互的用户的集合

- 进程集:指定用于加密和解密操作的系统进程

- 安全规则:控制用户访问权限

- 密钥规则:用于文件加解密的密钥

在示例策略中,策略通过配置实现资源集,即我们指定的数据表的加密存储。配置操作系统用户operator拥有所有操作权限,backup用户只拥有读取数据密文权限,其余所有用户(包括admin),都不允许对加密数据文件做任何操作。

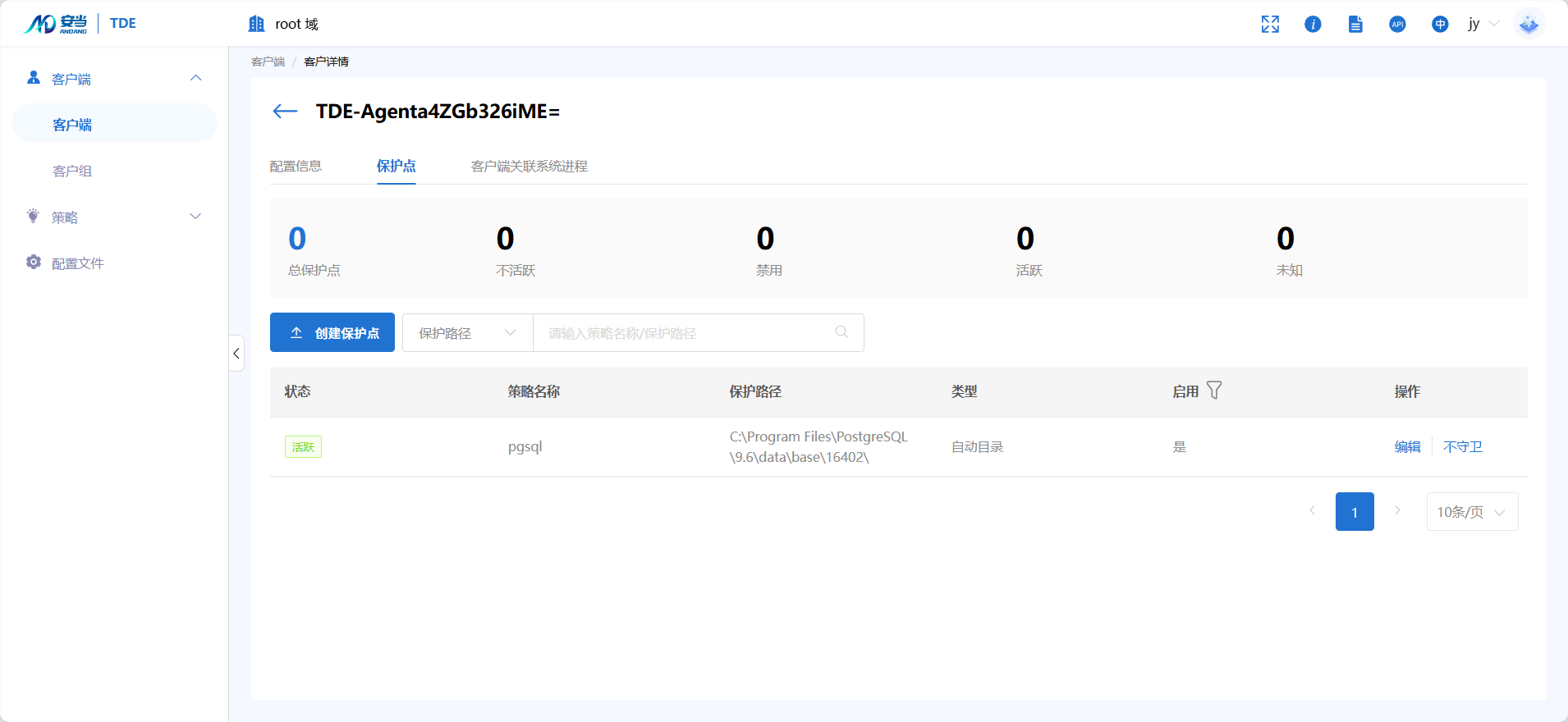

5.下发保护点

创建并下发保护点,即指定要加密的文件或目录集合。通过合理配置保护点,可以确保关键数据在客户端上获得全面的加密保护。

保护点下发成功后,加密策略会自动推送到TDE客户端。随后,TDE客户端将策略转发至底层驱动程序进行解析,并根据策略对指定的资源集和本地应用进程实施加密和权限控制操作。至此,PostgreSQL数据库透明加密所需的五个步骤均已完成。接下来,我们将展示策略下发后的实际效果。

四、加密效果验证

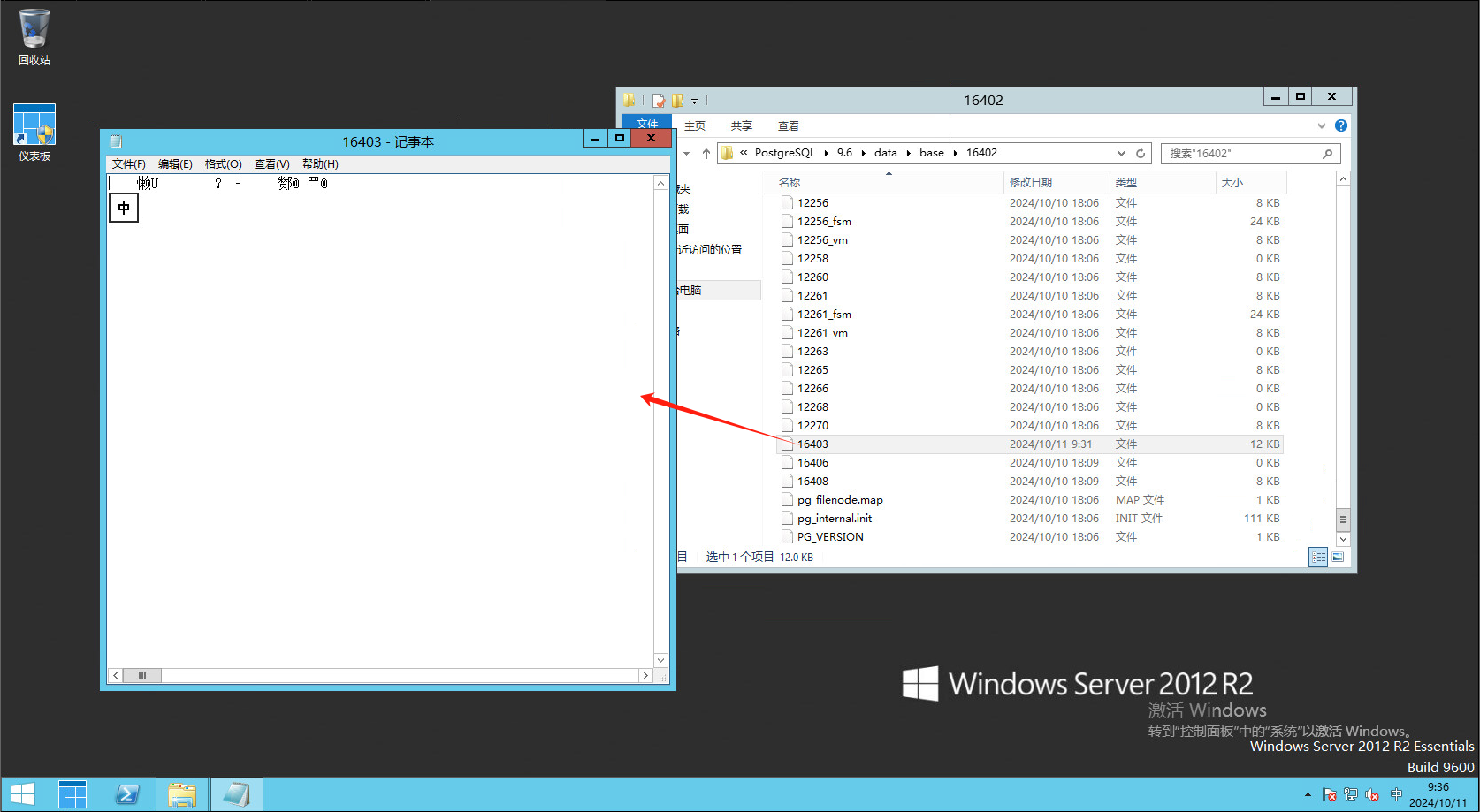

1.使用具有全部操作权限的operator用户访问加密文件,能正常访问

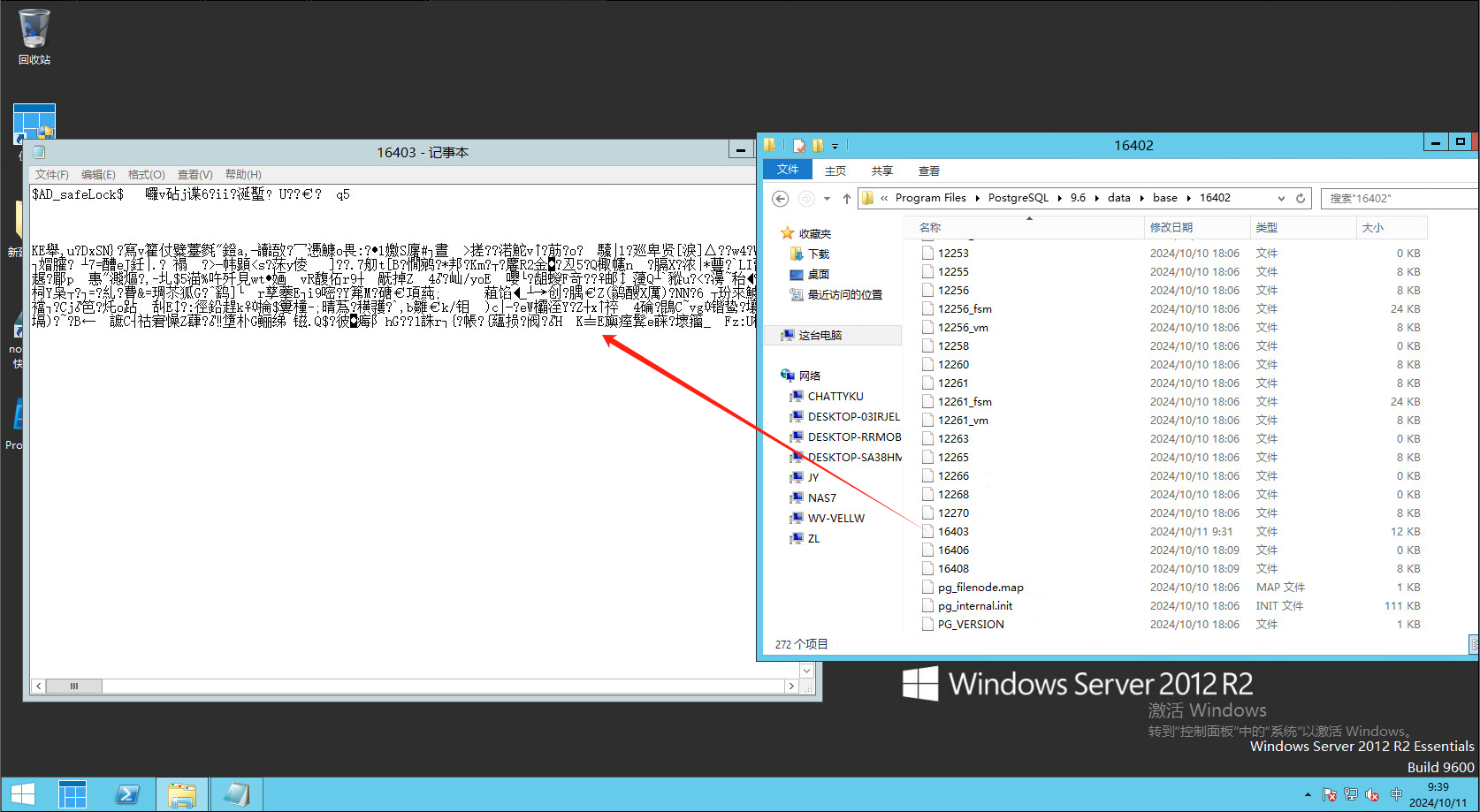

2.使用只拥有读取数据密文的backup用户访问加密文件,能访问但无法查看明文

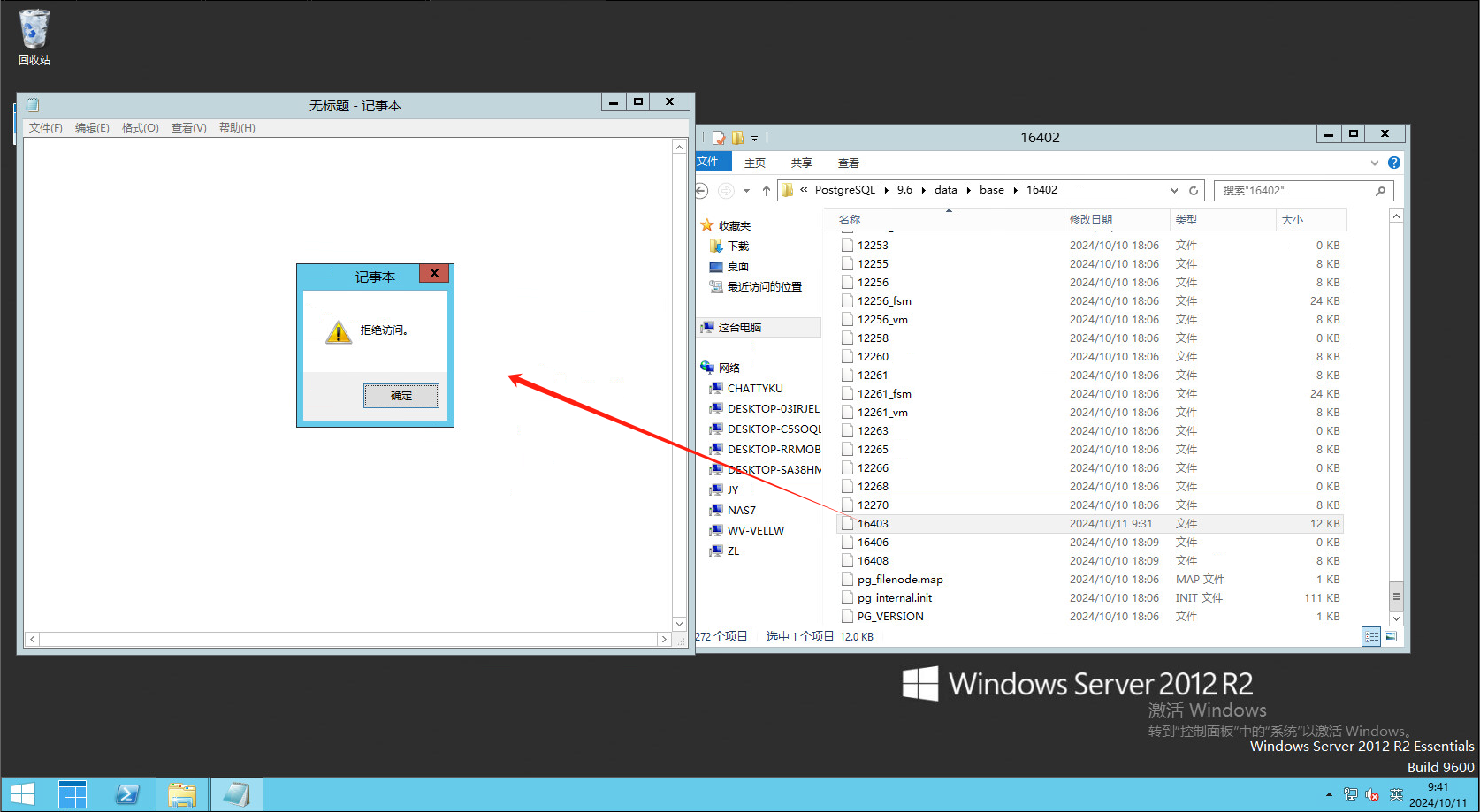

3.使用没有任何权限的admin用户访问加密文件,被拒绝访问

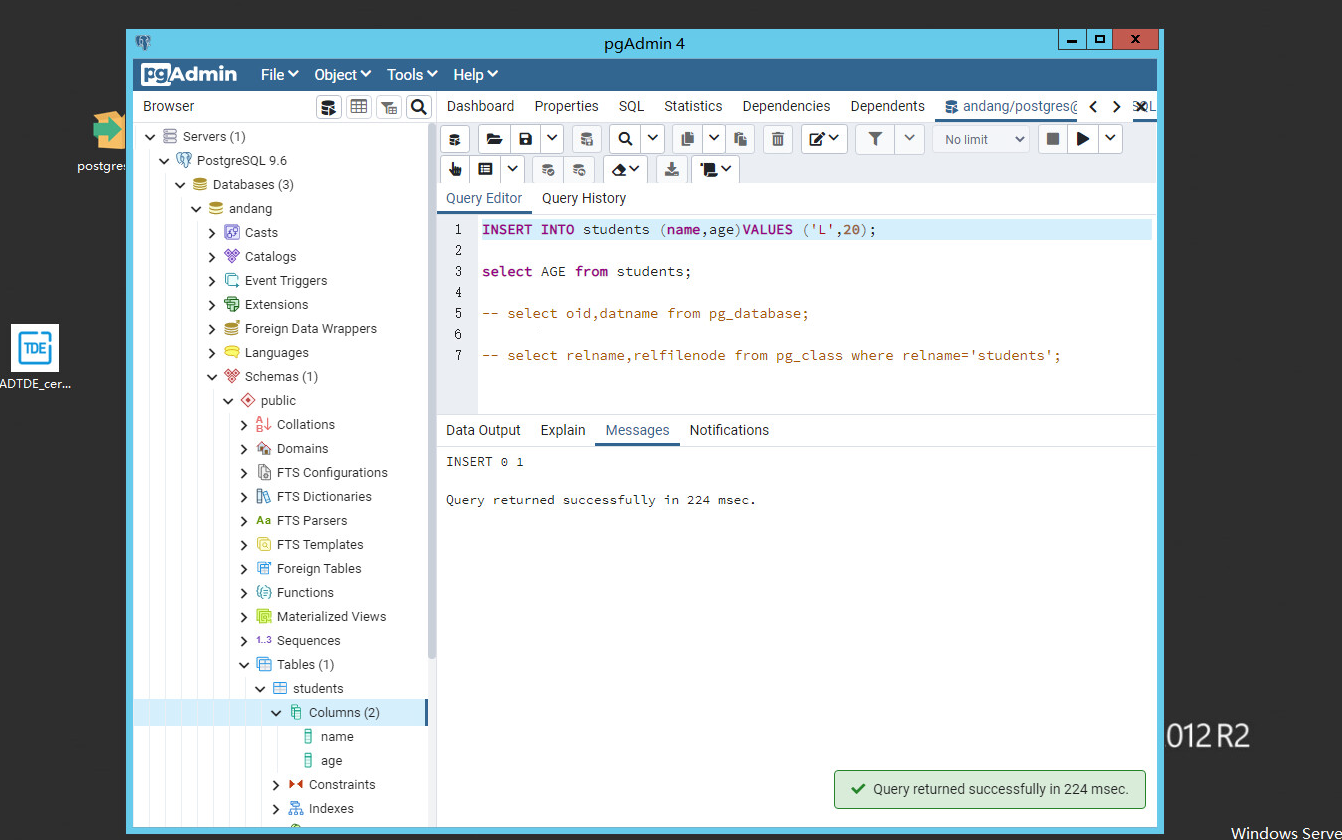

4.打开数据库开发工具操作已加密数据表,服务正常运行,操作未受任何影响

五、数据完整性校验

通过安当TDE的透明加密机制,数据库实例文件在存储过程中始终处于加密状态,即便是在静止状态下也能有效抵御未授权访问的风险。更重要的是,TDE内置了数据完整性校验功能,可以在每次读取或写入数据时自动进行校验,确保数据在传输和存储过程中未被篡改。

六、数据库性能影响评估

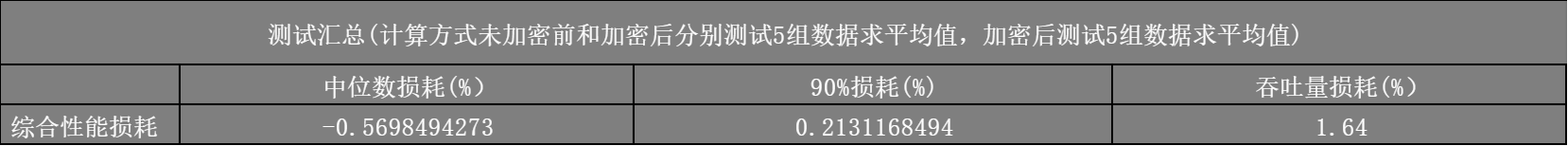

在启用安当TDE加密后,我们进行了大量测试,结果显示加密后对数据库的性能损耗较小,具体损耗如下:

读写性能影响:加密和解密操作可能会引入一定的性能开销,但在大多数场景下,这种影响是可以接受的。 CPU 占用率:加密解密操作会消耗 CPU 资源,但通常情况下,现代处理器能够很好地处理这些任务,不会对整体性能造成重大影响。

通过实施安当 TDE,您可以轻松地为 PostgreSQL 数据库中的敏感信息提供强大的加密保护,而无需对现有的应用程序逻辑进行任何改动。这意味着,即使数据存储在磁盘上,也能有效地抵御未经授权的访问和潜在的数据泄露风险。无论是为了遵守严格的法规要求,还是为了增强客户信任,实施安当TDE 都是确保 PostgreSQL 数据库中敏感数据安全的理想选择。

文章作者:久洋 ©本文章解释权归安当西安研发中心所有