【安当产品应用案例100集】002-基于国密双证书的敏感数据保护案例

PKI体系中,加密证书保护信息机密性和完整性,签名证书验证信息来源和完整性。安当通过KSP、ASP和UKEY实现双证书在敏感数据保护系统的应用,确保数据安全。其数据安全产品重点关注身份安全和数据本身安全。

我们都对PKI的双证书体系多少有一些了解。加密证书和签名证书在PKI(公钥基础设施)体系中扮演着不同的角色,这两种证书在用途、功能和实现方式上都有所差异。这篇案例将先介绍一下这两种证书的差异,然后再看一看安当的客户是如何通过安当的密钥管理系统KSP和身份认证系统ASP以及安当UKEY将双证书在实际业务中落地的。

一、加密证书和签名证书的差异

1、从用途来看

加密证书主要用于对用户传送的信息进行加密,以确保信息的真实性和完整性。通过加密证书,发送方可以使用接收方的公钥对信息进行加密,只有拥有对应私钥的接收方才能解密并读取信息,从而保证了信息在传输过程中的安全性。例如在SSL/TLS协议中,服务器会向客户端发送其加密证书,客户端使用证书中的公钥对传输的数据进行加密,确保数据在传输过程中不被窃取或篡改。

签名证书则主要用于对用户信息进行签名,以保证信息的不可否认性。签名证书通过私钥对信息的摘要进行加密生成数字签名,接收方可以使用发送方的公钥验证签名的有效性,从而确认信息的来源和完整性。在软件发布或文档签署等场景中,开发者或签署者会使用签名证书对软件或文档进行签名,用户或验证方可以通过验证签名来确认软件或文档的真实性和完整性。

2、从功能和实现方式来看

加密证书的核心功能就是加密和解密信息,确保信息的机密性和完整性。使用公钥加密和私钥解密的方式,对传输的数据进行加密和解密。在数据传输过程中,发送方使用接收方的公钥对传输的数据进行加密,接收方使用自己的私钥进行解密。

签名证书的核心功能验证信息的来源和完整性,确保信息的真实性和不可否认性。使用私钥对信息的摘要进行加密生成数字签名,接收方使用公钥验证签名的有效性。在信息发送前,发送方使用自己的私钥对信息的摘要进行加密生成数字签名,并将签名与原始信息一起发送给接收方。接收方使用发送方的公钥验证签名的有效性,从而确认信息的来源和完整性。

二、双证书架构应用实例

从第一章的内容我们已经了解了加密证书和签名证书在PKI体系中各有其独特的用途和功能。加密证书主要用于保护信息的机密性和完整性,通过加密和解密的方式确保信息在传输过程中的安全;而签名证书则主要用于验证信息的来源和完整性,通过数字签名的方式确保信息的真实性和不可否认性。

在实际应用中,这两种证书常常结合使用,以提供更全面的安全保障。下面我们就看一下一个敏感数据的保护系统中,是怎么应用双证书的。

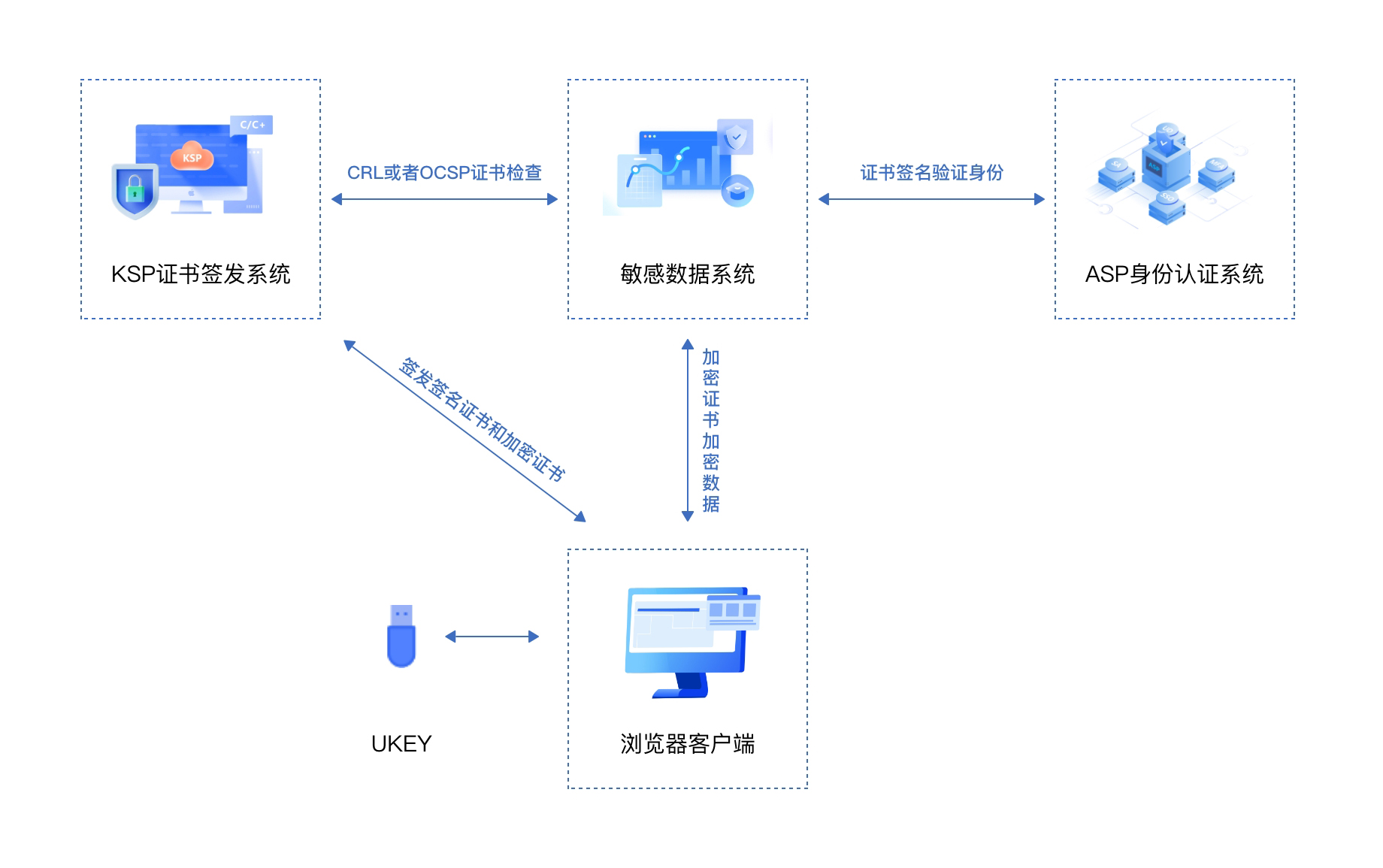

上图就是安当的一个客户应用,我们分别介绍一下其中的几个组件:

1、KSP证书签发系统

证书签发的部分,搭载的是安当自研的KSP密钥管理平台。除常规的密钥全生命周期管理,还有对于一些企业内证书应用。在此案例中,KSP作为一个企业内CA来使用,用于管理内部业务流程中的各种证书。

2、ASP身份认证系统

ASP是安当自研的IAM平台,系统具备应用管控、身份源管理、组织机构/人员管理、权限管理、安全管理等多种身份管理基础能力,同时支持MFA多因素认证、SLA操作系统登录认证、Radius认证、业务系统密码管理等诸多功能。此案例中,ASP作为企业内部的身份管理平台,通过检查用户证书,确认用户身份的真实有效。

3、UKEY

安当国密UKEY,作为证书载体。具备硬件随机数发生器确保生成的密钥安全。具备硬件保护机制保护签名证书私钥的安全。具备PIN验证机制,确保使用者就是UKEY拥有者。

4、整个敏感数据保护案例中,用户首先通过KSP系统给特定用户签发证书到UKEY中。当用户登陆系统进行敏感数据操作时,必须插入UKEY,由ASP验证签名证书的有效性。用户身份验证通过后才可以执行所需的敏感数据操作。而加密证书就是在具体的敏感数据操作时调用的。

三、综述

限于篇幅,具体的一些实现细节案例里面我们就不赘述了。

安当的数据安全产品集中在两个方向,一个是身份安全,一个是数据安全。在企业的数据安全应用中,在安全规范制度、基础网络安全,系统软件安全之外,具体的业务上就是重点关注身份的安全和数据本身的安全。安当自研的KSP密钥管理系统和ASP身份认证系统就针对企业业务痛点而开发,分别有国密资质和公安部网络安全专用产品证书。

企业业务中的数据安全业务复杂多样,虽然都是在PKI体系之下,依托于各种密码算法来实现,但是在具体落地的过程中,又有非常多的变化。安当的系统、组件、接口就是在合规和标准的基础上,更多的去匹配去适应企业的实际需求,让企业的业务系统能够快速便捷地接入安全能力。

文章作者:太白 ©本文章解释权归安当西安研发中心所有